Protégete contra el espionaje en la oficina

La tecnología ha permitido que la seguridad de tu espacio sea más vulnerable, sin embargo, estas contramedidas te ayudarán a mantener tu privacidad a salvo.

Tu oficina es tu “santuario profesional”. Es ese lugar en el que se te ocurren las ideas, donde realizas tus negociaciones, donde planeas los pasos que darás para hacer o mantener a tu empresa como la líder del mercado; donde también resuelves asuntos personales que no obedecen horarios laborales; y también es ese lugar donde se encuentra prácticamente toda la información sensible de tu negocio. Es decir, tu centro de operaciones.

Ahora, imagina qué pasaría si la privacidad y la seguridad de tu espacio profesional fueran vulneradas. ¿Qué pasaría si tu información sensible terminara en manos de la competencia, o peor aún, del crimen organizado? ¿Cuánto daño podría causar a tu empresa o a tu imagen si se diera a conocer un asunto personal o extraoficial?

“Hace 30 años bastaba con subirse a un poste de teléfono y hacer la conexión con la línea que se quería intervenir, hoy se realiza de celulares a celulares –haciendo una copia del chip, lo que se llama celular gemelo–… Y esto es porque la tecnología ha permitido que eso ocurra”, señala Alejandro Desfassiaux, presidente de Grupo Multisistemas de Seguridad Industrial.

Esta actividad ilícita –salvo algunas excepciones marcadas en las leyes internacionales y las mexicanas–, y el espionaje corporativo son cada vez más utilizados ante la creciente competencia en el mercado y por el avance tecnológico, y tú oficina no es la excepción.

Ejemplos nos sobran. A nivel empresarial basta recordar a la empresa OHL, que se dijo víctima de espionaje telefónico afectando económicamente a su empresa frente a la caída de sus acciones. Y de políticos ni hablamos. El más reciente caso fue el del consejero presidente del Instituto Nacional Electoral (INE), Lorenzo Córdova Vianello, cuya voz burlándose de la forma de hablar de personas de comunidades indígenas se corrió como pólvora por las redes sociales.

De acuerdo con estimaciones de la industria, a escala global el espionaje entre empresas provoca pérdidas anuales de hasta 70 mil millones de dólares; y en México al menos 1 de cada 10 compañías sufre robo de información, según un estudio de Grupo Multisistemas de Seguridad Industrial.

En este contexto, tu lugar de trabajo puede estar infestado de modernos equipos de espionaje que lo mismo interceptan y graban tus llamadas telefónicas, que se esconden en tu computadora para extraer información que llegará al ordenador de un tercero. O incluso, ese cuadro que tanto te gusta podría esconder una cámara capaz de grabar y transmitir en vivo lo que está ocurriendo en este preciso momento en tu oficina.

Por eso te mostramos algunas de las actividades y equipos más comunes que se utilizan para espiar y/o sustraer información de las empresas, así como las contramedidas que puedes implementar para brindarle seguridad a tu oficina o algún otro espacio en el que tu privacidad y tu información deben ser intocables:

¡Es un reloj! ¡Es una pluma! ¡Cuidado! ¡Es una cámara!

Seguramente los has visto en los escaparates o páginas web de empresas que se dedican a comercializar artículos electrónicos y “de oficina”, y seguramente también nunca les habías prestado atención… pero ahora tendrás que hacerlo.

Se trata de dispositivos o equipos con capacidad para captar audio y/o video, ya sea para monitorear o grabar, así como para enviarla por un determinado canal discretamente hacia otro punto.

– Micrófono de escucha

Esta herramienta en sin duda una de las más populares en el espionaje en general, ya que un pequeño dispositivo (en ocasiones del tamaño de un botón estándar) lo mismo puede captar tus conversaciones que están teniendo en un determinado lugar o bien las telefónicas.

La distancia a la que pueden obtener información varía dependiendo algunos factores como la potencia de transmisión, la zona geográfica, el espectro radioeléctrico, las condiciones atmosféricas, las antenas implementadas, entre otros.

En general, se pueden dividir en los que se encuentran físicamente en el espacio donde se realiza el espionaje, que lo mismo se pueden colocar dentro del teléfono, escondido debajo del escritorio o adherido en un lugar poco visible, y en el mercado es posible encontrarlos camuflados de diversos objetos “indiferentes” como llaveros, plumas, celulares, memorias USB, una figura de acción o una artesanía, entre muchas variantes, con la intención de pasar desapercibidos en el ambiente en el que son colocados.

Otros son los micrófonos que el “agente” transporta consigo pero que le permite escuchar a ciertas distancias sin ser descubierto; pueden ser parabólicos, unidireccionales y láser, diferenciándose principalmente en las distancias y el ángulo de captación en el que son capaces de “oír”. Existen tres categorías direccionales básicas: omnidireccional, bidireccional y unidireccional.

Los grabadores telefónicos son una derivación de lo que coloquialmente se conoce como “colgar pájaros en el alambre”, y que consistía en “clonar” la línea telefónica del objetivo. Este dispositivo de escucha telefónica es fácil de instalar, ya que consiste de una pequeña caja con un cable telefónico que se conecta sobre cualquier extensión de la línea, y lo mismo puede desembocar en una bocina para oír las conversaciones al momento en que se producen, o en una grabadora de voz para almacenar esas conversaciones.

– Sistemas de cámara oculta

En esencia este sistema es muy similar al de los micrófonos. Y se pueden dividir en alámbricos e inalámbricos, independientemente del tamaño que tengan y si son dispositivos fijos o portables.

La diferencia es básicamente que unos necesitan estar conectados directamente al grabador (de audio y video) y los otros tienen autonomía tanto el capturador como el grabador están en el mismo dispositivo.

Estos dispositivos pueden introducirse en un espacio como una junta o reunión privada disfrazados en una corbata, la montura de unos anteojos o la tapa de un bolígrafo; camuflado de un celular, una lata de refresco o una llave de automóvil; lo que permite al infiltrado grabar conservaciones, información y estadísticas relevantes de la empresa sin ser descubierto.

Sin embargo, estos también pueden colocarse de forma “permanente” en un espacio, ya que cuentan con baterías de larga duración y funciones que permiten optimizar las grabaciones, como grabar solo cuando detecte movimiento o sonido; almacenando ese video en memorias extraíbles que pueden guardar hasta 200 horas de grabación.

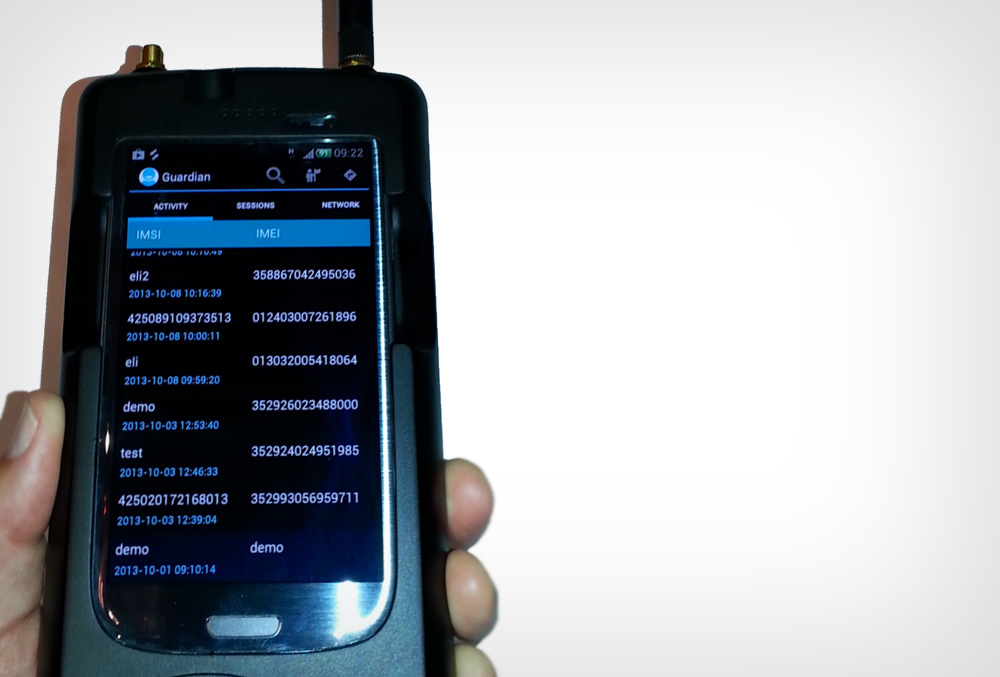

– Interceptor de celular

El espionaje a través de los celulares y teléfonos inteligentes va en aumento y cada vez son las más opciones que se presentan para poder acceder a la información de un dispositivo.

En el mercado hay desde licencias de reconocidas firmas de seguridad hasta aplicaciones móviles de dudosa procedencia que permiten literalmente clonar un aparato, es decir, reproducir en una terminal diferente todos los eventos (llamadas, mensajes, correos, actividad en Internet, etc.) que el objetivo realiza en su smartphone.

Basta con descuidar unos momentos tu teléfono o descargar un archivo infectado para que un tercero pueda ver los números telefónicos entrantes y salientes, al igual que los mensajes de texto; acceder a tu directorio, localizarte vía GPS, registrar los emails, historial de navegación y tus fotografías; revisar tus mensajes en Whatsapp, grabar llamadas e incluso escuchar y capturar los sonidos que alrededor del teléfono.

¿Y las contramedidas?

A las acciones que buscan prevenir o contrarrestar las infiltraciones o escuchas se les conoce como contraespionaje, y cumplen básicamente la función de proteger información sensible detectando y/o bloqueando dicha extracción. Y aquí te mostramos algunos de los dispositivos electrónicos que te permitirán estar a salvo.

– Detectores de cámaras y micrófonos

Se trata de un receptor monitor que analiza, detecta y localiza todos los tipos de dispositivos electrónicos de vigilancia encubierta, como micrófonos, videocámaras o cualquier otro grabador, además de que determina la vulnerabilidad de la perdida acústica de las paredes.

Seguramente los ha visto ya en alguna película de “Misión Imposible” o de “James Bond”, se trata de un aparato que cuenta con una barra (o vara) que realiza un sondeo de frecuencia, que al hacer un barrido del lugar identifica los lugares donde se encuentran esos dispositivos espía.

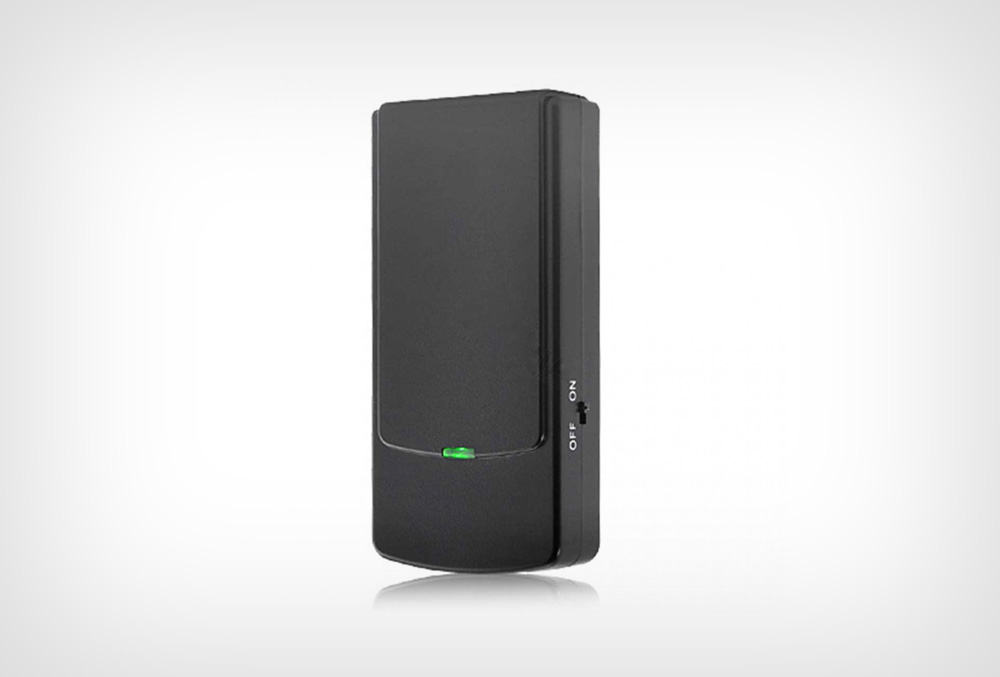

– Anuladores y bloqueadores

Si vas a resguardar la seguridad de tus juntas o reuniones, lo ideal es un sistema de inhibición celular, que interfiere la conexión entre los celulares y la torre celular bloqueando las comunicaciones, por lo que nadie podrá hacer o recibir llamadas, o mandar y enviar mensajes. A estos sistemas también se les conoce como bloqueador, jammer, nulificador, anulador o neutralizador de comunicaciones celulares.

Por otro lado, los anuladores de grabaciones son dispositivos que actúan directamente sobre los aparatos de grabación evitando así que alguno de los presentes o un dispositivo infiltrado puedan obtener el audio o video de las conversaciones. Su apariencia es discreta y puede camuflarse como si fuera un reloj o una carpeta, por lo que pasa desapercibido en un espacio como la oficina o la sala de juntas.

Por último, los analizadores de espectro radioeléctrico son una opción viable cuando se trata de detectar las escuchas que ponen en riesgo las comunicaciones de la empresa o tu oficina, ya que registra y reporta todas las señales y radiofrecuencias que afectan determinado lugar, marcando aquellas consideradas sospechosas (que provienen de dispositivos como micrófonos láser o grabadores de video a distancia), para tomar las medidas correspondientes.

– Encriptación telefónica y cifrador celular

Estos mecanismos de protección se pueden aplicar tanto a teléfonos fijos como móviles y básicamente lo que hacen es convertir la voz humana en sonidos mezclados no interpretables, análogos al ruido, volviéndola normal en el otro extremo de la línea, por lo que no afecta la comunicación y no importa si la llamada es interceptada debido a que para un tercero no será posible decodificarla.

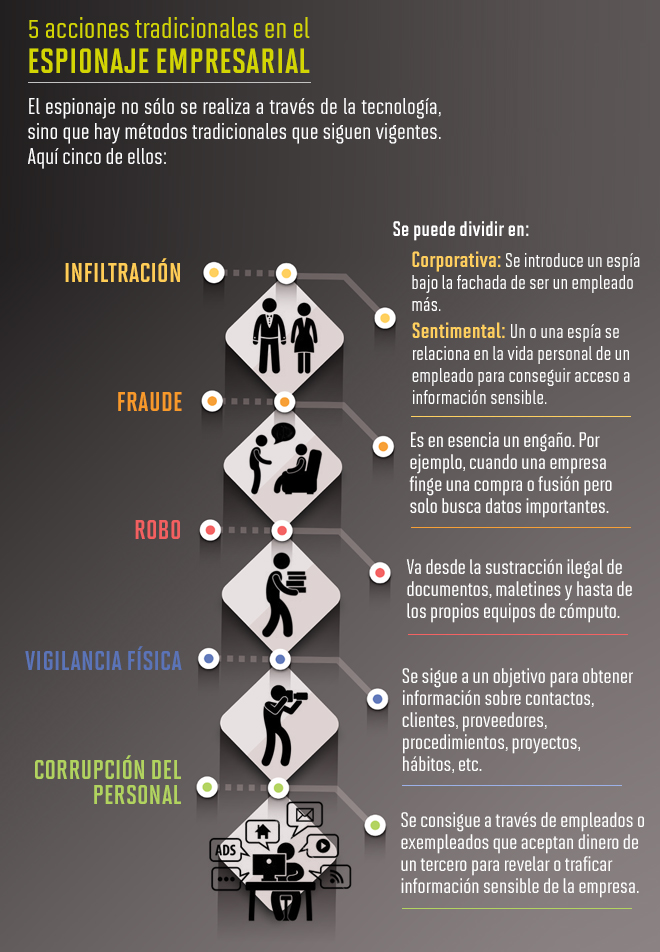

No todo el espionaje se realiza a través de la tecnología, te mostramos algunas acciones tradicionales y te recomendamos leer el reportaje sobre este tema que se publicará en la próxima edición de la revista Alto Nivel.